Dein Router ist die erste Verteidigungslinie gegen Hacker, die versuchen, auf alle internetfähigen Geräte in deinem Zuhause zuzugreifen. Leider sind einige der besten Wi-Fi Router einfach zu hacken. Du solltest also besorgt sein – und sicherstellen, dass dein Router richtig eingerichtet ist.

Dein Router ist die erste Verteidigungslinie gegen Hacker, die versuchen, auf alle internetfähigen Geräte in deinem Zuhause zuzugreifen. Leider sind einige der besten Wi-Fi Router einfach zu hacken. Du solltest also besorgt sein – und sicherstellen, dass dein Router richtig eingerichtet ist.

Wir haben schon über die grundlegenden Einstellungen, die du ändern solltest bezüglich deines Routers gesprochen – und diese Dinge gelten immer noch.

Zur Wiederholung:

- Ändere falls möglich, das voreingestellte Administrationspasswort – und Benutzername

- Ändere die SSID (oder der Name deines drahtlosen Netzwerkes), sodass deine Geräte nicht ständig Verbindungen zu ähnlich genannten Netzwerken akzeptieren (zum Beispiel „Linksys“) und wodurch du Hackern keinen zusätzlichen Hinweis auf dein Router-Modell gibst (zum Beispiel „Linksys“)

- Stelle den drahtlosen Sicherheitsmodus auf WPA2 und wähle dafür ein gutes, langes Passwort

Hoffentlich hast du diese Sicherheitsänderungen bereits vollzogen. Jenseits dieser Basics, gibt es immerhin noch mehr Dinge, die du tun kannst, um deine Netzwerksicherheit in Zeiten der zunehmend stattfindenden Hackerangriffe zu verriegeln.

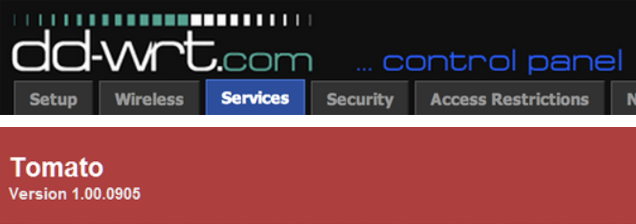

Installiere DD-WRT oder Tomato, Wenn Dein Router Sie Unterstützt

Neben dem Überladen deines Routers mit zusätzlichen Features, sind Open-Source-Router-Firmware wie DD-WRT und Tomato wahrscheinlich sicherer als die ausgestattete Firmware mit der dein Router daher kommt. DD-WRT und Tomato sind in der Regel nicht so anfällig für Sicherheitslücken, wie sie bei vielen anderen Routern auftreten, wie zum Beispiel die allseits verbreiteten Probleme mit WPS (Wi-Fi Protected Setup). Sie werden regelmäßiger aktualisiert, bieten mehr Sicherheitsoptionen (wie zum Beispiel erweiterte Protokollierung oder Verschlüsseln der DNS mit DNSCrypt), und verleihen dir mehr Kontrolle über deine Hardware. Sicherheitsexperte Brian Krebs sagt:

Neben dem Überladen deines Routers mit zusätzlichen Features, sind Open-Source-Router-Firmware wie DD-WRT und Tomato wahrscheinlich sicherer als die ausgestattete Firmware mit der dein Router daher kommt. DD-WRT und Tomato sind in der Regel nicht so anfällig für Sicherheitslücken, wie sie bei vielen anderen Routern auftreten, wie zum Beispiel die allseits verbreiteten Probleme mit WPS (Wi-Fi Protected Setup). Sie werden regelmäßiger aktualisiert, bieten mehr Sicherheitsoptionen (wie zum Beispiel erweiterte Protokollierung oder Verschlüsseln der DNS mit DNSCrypt), und verleihen dir mehr Kontrolle über deine Hardware. Sicherheitsexperte Brian Krebs sagt:

Die meisten ausgestatteten Firmware-Router sind ziemlich klobig und blanke Knochen, oder aber beinhalten nicht erfasste „Features“ oder Begrenzungen.

Wenn es normalerweise um die Aktualisierung von Router-Firmware geht, tendiere ich dazu die Leute von der Firmware des Herstellers weg zu alternativen, quelloffenen Alternativen wie DD-WRT oder Tomato zu bringen. Ich habe mich lange auf DD-WRT verlassen, weil es mit all den Glocken, Pfeifen und Optionen, die man sich jemals in einer Router-Firmware wünscht, mitbringt, aber normalerweise bleiben diese Funktionen standardmäßig ausgeschaltet, wenn man sie nicht einschaltet.

Schau dir die Seiten der unterstützten Geräte von DD-WRT und Tomato an, um zu sehen, ob sie bei dir laufen werden. Tomato ist eher benutzerfreundlich, aber DD-WRT ist mit mehr Einstellungen versehen.

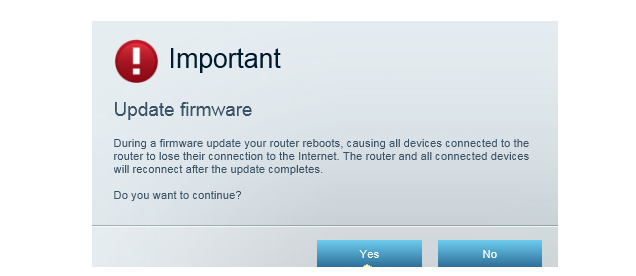

Aktualisiere deine Firmware regelmäßig

Egal ob du die bereits ausgestattete Firmware oder die eines Drittanbieters verwendest, es ist wichtig deine Firmware aktuell zu halten, da neue Schwachstellen ständig entdeckt werden (wie der Linksys Bug der abgelegenen Benutzern Zugang zur Verwaltungskonsole gab, ohne sich einzuloggen oder die Hintertür auszulösen, die bei einigen populären Routern eingebaut ist).

Egal ob du die bereits ausgestattete Firmware oder die eines Drittanbieters verwendest, es ist wichtig deine Firmware aktuell zu halten, da neue Schwachstellen ständig entdeckt werden (wie der Linksys Bug der abgelegenen Benutzern Zugang zur Verwaltungskonsole gab, ohne sich einzuloggen oder die Hintertür auszulösen, die bei einigen populären Routern eingebaut ist).

Die tatsächlichen Schritte zur Aktualisierung der Firmware können bei den Routern variieren, aber meistens kannst du durch das Router-Bedienfeld nach neuer Firmware suchen. Gebe in deinen Browser deine IP Adresse deines Routers ein, logge dich ein, und suche in den erweiterten Einstellungen oder in dem Administrationsbereich. Alternativ kannst du auch bei der Webseite des Router-Herstellers nachschauen, ob eine neue Firmware verfügbar ist.

Einige Router haben die Fähigkeit sich automatisch auf die neueste Firmware zu aktualisieren, vielleicht ziehst du es aber vor nach angebotenen Updates zu schauen und diese manuell zu installieren.

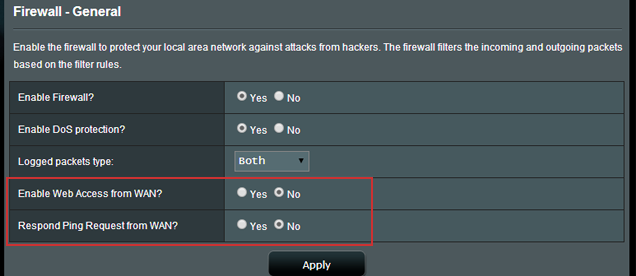

Deaktiviere Fernverwaltung

Bei einigen Routern ist dies bereits standardmäßig ausgeschaltet, aber falls doch nicht, überprüfe ob Fernverwaltung (auch bekannt als Fernadministration oder aktiviere Webzugang zu WAN) auch deaktiviert ist. Fernadministration gibt dir Zugang zu deiner Router Systemsteuerung von außerhalb deines Netzwerkes – wodurch du erkennst, warum dies ein Problem ist. Diese Einstellung ist wahrscheinlich wieder unter den Erweiterten oder dem Administrationsbereich.

Bei einigen Routern ist dies bereits standardmäßig ausgeschaltet, aber falls doch nicht, überprüfe ob Fernverwaltung (auch bekannt als Fernadministration oder aktiviere Webzugang zu WAN) auch deaktiviert ist. Fernadministration gibt dir Zugang zu deiner Router Systemsteuerung von außerhalb deines Netzwerkes – wodurch du erkennst, warum dies ein Problem ist. Diese Einstellung ist wahrscheinlich wieder unter den Erweiterten oder dem Administrationsbereich.

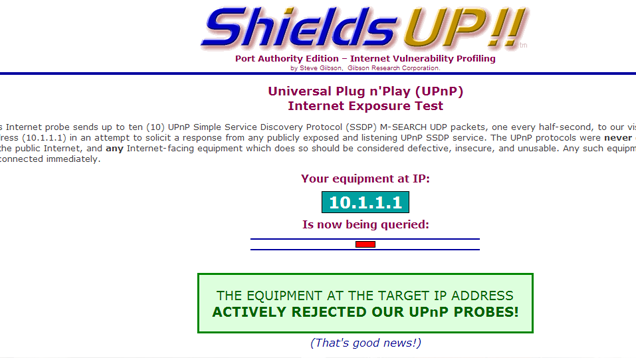

Deaktiviere UPnP

UPnP, oder Universal Plug and Play, ist erschaffen worden, um es deinem Netzwerkgerät leichter zu machen von Routern gefunden zu werden. Unglücklicherweise ist dieses Protokoll gespickt mit ernsthaften Sicherheitslücken, mit Bugs und schlechten Implementierungen von UPnP, was Millionen von online verbundenen Geräten betrifft. Das größte Problem ist, dass UPnP keine Authentizität hat (es betrachtet jedes Gerät und jeden Benutzer als vertrauenswürdig). How-To Geek erklärt einige der Probleme mit UPnP, es ist auf deinem Router aktiviert, wodurch einschließlich die Möglichkeit besteht, dass bösartige Anwendungen den Verkehr der verschiedenen IP Adressen außerhalb des lokalen Netzwerkes umleiten.

UPnP, oder Universal Plug and Play, ist erschaffen worden, um es deinem Netzwerkgerät leichter zu machen von Routern gefunden zu werden. Unglücklicherweise ist dieses Protokoll gespickt mit ernsthaften Sicherheitslücken, mit Bugs und schlechten Implementierungen von UPnP, was Millionen von online verbundenen Geräten betrifft. Das größte Problem ist, dass UPnP keine Authentizität hat (es betrachtet jedes Gerät und jeden Benutzer als vertrauenswürdig). How-To Geek erklärt einige der Probleme mit UPnP, es ist auf deinem Router aktiviert, wodurch einschließlich die Möglichkeit besteht, dass bösartige Anwendungen den Verkehr der verschiedenen IP Adressen außerhalb des lokalen Netzwerkes umleiten.

GRCs UPnP Test kann dir sagen, ob deine Geräte instabil sind und dem öffentlichen Internet ausgesetzt sind, in diesem Fall solltest du diese trennen. (Bemerkung: Klicke auf die rote Schleife rechts oben auf der Seite, um den tatsächlichen Test zu durchlaufen; die Seite auf der du durch diesen Link landest, ist nur ein Beispiel.)

Um UPnP auf deinem Monitor auszuschalten, geh in die Verwaltungskonsole und schaue nach den UPnP Einstellungen (bei vielen Routern befindet sich dies unter dem Verwaltungsteil). Deaktiviere auch die Option „Erlaube jedem Benutzer UPnP zu konfigurieren“, falls verfügbar. Behalte jedoch im Hinterkopf, dass dies nicht deine Fähigkeit, sagen wir einmal, Videos durch dein Netzwerk mit UPnP zu streamen, beeinflusst – es betrifft nur Dinge außerhalb deines Netzwerkes. Das bedeutet, dass du die Portweiterleitung möglicherweise manuell einrichten musst, damit BitTorrent optimal funktioniert.

Andere Einstellungen die sich Wahrscheinlich Nicht Lohnen

Du hast vielleicht schon von anderen Einstellungen gehört wie dem Einschalten des MAC Filters oder das Verbergen deiner Netzwerk SSID, aber trotz all der Mühen, tragen diese nicht zu deiner Sicherheit zusätzlich bei.

SSID Verbergen

Auf dem ersten Blick hört es sich nach einer guten Idee an, die SSID deines Routers zu verbergen, aber dadurch könnte sich vielleicht sogar deine Sicherheit verschlechtern. Wi-Fi Sicherheitsexperte Joshua Wright erklärt bei Tech Republic:

Frage: Joshua, lass mich bitte deine Gedanken zu der Deaktivierung der SSID auf deinem Router wissen.

Joshua Wright: Es ist eine schlechte Idee. Ich weiß, dass PCI Spezifikationen dies erfordern, und ich habe ihnen auch schon gesagt, dass sie diese Anforderung von ihren Spezifikationen entfernen sollen. Stell dir vor, du wärst die Regierungsgrundlage und du erzählst deinen Agenten nicht, wo du dich befindest. Sie müssen überall herumlaufen und jeden den sie treffen fragen „Bist du die Regierungsbasis?“. Vielleicht werden ein paar schlaue Hacker oder bösen Jungs sagen „Oh YEAH Ich bin deine Basis, komm rein und teile deine Geheimnisse mit mir.“ Das ist im Wesentlichen was bei der SSID Tarnung passiert, wo du jeden AP fragen musst, ob sein gewünschtes SSID verfügbar ist, wodurch du einem Angreifer die Möglichkeit gibst, deine SSID am Flughafen, Café, im Flugzeug usw. zu imitieren. In Kürze, verberge deine SSID nicht, aber mache deine SSID auch nicht zu einem „Dortigen-Sexy-Hacker-Ziel“.

Das Verstecken deiner SSID hält vielleicht deine Nachbarn davon ab sich in deinem Netzwerk freizuschalten, aber es wird keine fähigen Hacker stoppen und könnte sogar als deutliches Signal dienen, welches sagt,“Hey, hier bin ich und versuche mich zu verstecken.“ Außerdem solltest du sicherstellen, dass du ein sicheres Passwort hast, wenn du deine Nachbarn versuchst vor dem Freeloading fernzuhalten.

MAC Filter

Ähnliches auch beim MAC Filter, dadurch kannst du den Netzwerkzugang auf ausschließlich Geräte begrenzen, denen du Zugang gewährst, klingt gut und kann zusätzlichen Schutz gegen den durchschnittlichen Freeloader bieten, aber MAC Adressen sind leicht reinzulegen. Der Stack Exchange Nutzer sysadmin1138 fasst es so zusammen:

Für jemanden, der speziell dein Netzwerk nutzen möchte, bietet die Verschlüsselung (vor allem die lückenlose Verschlüsselung) eine deutlich höhere Sicherheit. MAC Spoofing ist bei den meisten Adaptern heutzutage belanglos, und nachdem sie das Netzwerk soweit geknackt haben, dass sie Pakete während des Flugs überwachen können, können sie auch eine Liste gültiger MAC Adressen erhalten. SSID ist in dieser Hinsicht genauso trivial. Durch die automatische Natur der verfügbaren Werkzeuge, sind MAC Filter und SSID Verbergen den Aufwand nicht mehr wert. Zumindest meiner Meinung nach.

Auch wenn ich das sage, und du nicht die Mühe scheust, wird dir das Anschalten des MAC Filters auch nicht schaden. Sei dir nur bewusst, dass es nicht so ein starkes Sicherheitsfeature ist, wie es zu sein scheint – und es ist eine ziemliche Schererei, wenn du dir ein neues Gerät holst, oder ein Freund zu Besuch kommt.

Statische IP Adressen

Schließlich gibt es noch eine letzte Einstellung, bei der du überlegen könntest, diese zu ändern: DHCP abschalten, DHCP, welches automatisch Netzwerkadressen zu Geräten austeilt, die mit deinem Router verbunden sind. Stattdessen kannst du statische IP Adressen für all deine Geräte zuweisen. Die Theorie dahinter ist, wenn DHCP deaktiviert ist, wird unbekannten Maschinen keine Adresse angegeben.

Jedoch haben sowohl DHCP und statische IPs ihre Risiken und Nachteile, wie diese Diskussion auf Stack Exchange deutlich macht; statische IPs sind verwundbar gegenüber Spoofing-Angriffen, während Geräte ihre IPs via DHCP beziehen, können sie Man-In-The-Middle Angriffen durch betrügerische DHCP Servern ausgesetzt sein. Es gibt keine verlässliche Übereinstimmung darüber, was besser für die Sicherheit ist (obwohl ein paar der Microsoft Community sagen, dass es keinen Unterschied macht).

Wenn du die Sicherheitseinstellungen, die in den obigen Abschnitten erwähnt wurden, im Hinterkopf behältst, kannst du dich ausruhen und wissen, dass du höchstwahrscheinlich das Beste getan hast, um dein Heimnetzwerk abzusichern.

Schreibe einen Kommentar